Senhas NIST: aumente a segurança das suas senhas

Já falei aqui no blog a respeito da Gestão de Senhas Empresariais neste post aqui de 2019. Mas hoje quero abordar as Diretrizes de Senhas NIST, que são as mais modernas práticas de segurança definidas pelo Instituto Nacional de Padrões de Tecnologia dos EUA. O NIST identificou em seu relatório sobre senhas que “a resistência aos requisitos de senhas dentro das organizações” continua elevada. E então trouxe uma abordagem sobre como líderes podem repensar as políticas de senhas nas Empresas e adotar as diretrizes de senhas do NIST. As Senhas NIST são ancoradas em 3 abordagens:

O NIST identificou em seu relatório sobre senhas que “a resistência aos requisitos de senhas dentro das organizações” continua elevada. E então trouxe uma abordagem sobre como líderes podem repensar as políticas de senhas nas Empresas e adotar as diretrizes de senhas do NIST. As Senhas NIST são ancoradas em 3 abordagens:

a) Adotar as 3 principais recomendações de senha do NIST

b) Oferecer as melhores práticas sobre comprimento mínimo de senha e políticas de senhas

c) Recomendar estratégias de automação de requisitos de senhas

a. Adotar as 3 principais recomendações de Senhas NIST

1. Acabar com a prática de alteração periódica de senha

Diretrizes antigas de boas práticas de senhas sempre recomendaram: “para sua segurança, altere suas senhas periodicamente”. Porém, análises comportamentais dos usuários finais levou a uma conclusão completamente diferente do esperado.

Descobriu-se que a prática de obrigar os usuários a alterarem suas senhas periodicamente acabava gerando comportamentos inadequados, como a criação de senhas fáceis ou a alteração de um único caractere da senha anterior, por exemplo.

Além disso, ao forçar um aumento da frequência da alteração das senhas, acaba-se também gerando mais dados sobre como “como humanos criam senhas derivadas”, aumentando a previsibilidade e a facilidade de descoberta por hackers ou por machine learning.

2. Aumentar o comprimento das senhas e reduzir a complexidade

A complexidade – o uso de diferentes letras, números e caracteres especiais – muitas vezes leva as pessoas a criarem senhas com padrões previsíveis. Em outros casos, as senhas complexas são geradas aleatoriamente, salvas de maneira insegura e acabam esquecidas, gerando mais redefinições de senhas.

Há ainda a tendência que os usuários têm de usar a mesma senha em várias contas e serviços, entre outros tantos riscos. Essa recomendação tem um objetivo simples: proporcionar maior segurança com o uso de um comprimento de senha adequado, ou seja, uma senha longa, mesmo que isso reduza outros itens de segurança de senhas como os números e caracteres especiais.

3. Implementar a triagem de novas senhas

Além de criar senhas mais longas, um pouco menos complexas e alterá-las com menos frequência, o NIST traz uma terceira recomendação: fazer triagem ao criar novas senhas. Ao comparar as senhas recém criadas com um banco de senhas comumente usadas, esperadas ou comprometidas, é adicionada uma nova camada de segurança ao processo de criação de novas senhas.

Os bancos de senhas podem conter uma lista de palavras como:

- Senhas obtidas de conjuntos de violações anteriores;

- Palavras do dicionário;

- Caracteres repetitivos ou sequenciais;

- Palavras Específicas de contexto, como nome da empresa, do usuário, matrícula, etc.

Caso a nova senha escolhida seja encontrada nesta lista de senhas comprometidas, a ferramenta de verificação de senhas deverá informar ao usuário que ele precisa selecionar uma senha diferente, fornecendo o motivo da rejeição e exigindo que o usuário escolha uma senha diferente.

A recomendação de número 3 é a mais difícil de ser implementada, além de haver poucas ferramentas no mercado que realizam esse tipo de verificação na redefinição de senhas. Porém, esta é uma das recomendações mais importantes das diretrizes de senhas NIST, e que deve ser considerado pelas Empresas que desenvolvem soluções de autenticação.

b. Oferecer as melhores práticas sobre comprimento mínimo de senha e políticas de senhas

Além das recomendações de senhas apresentadas acima, as diretrizes de senhas NIST recomenda ainda mais algumas práticas para usuários finais e organizações em 2021:

Comprimento mínimo de senha

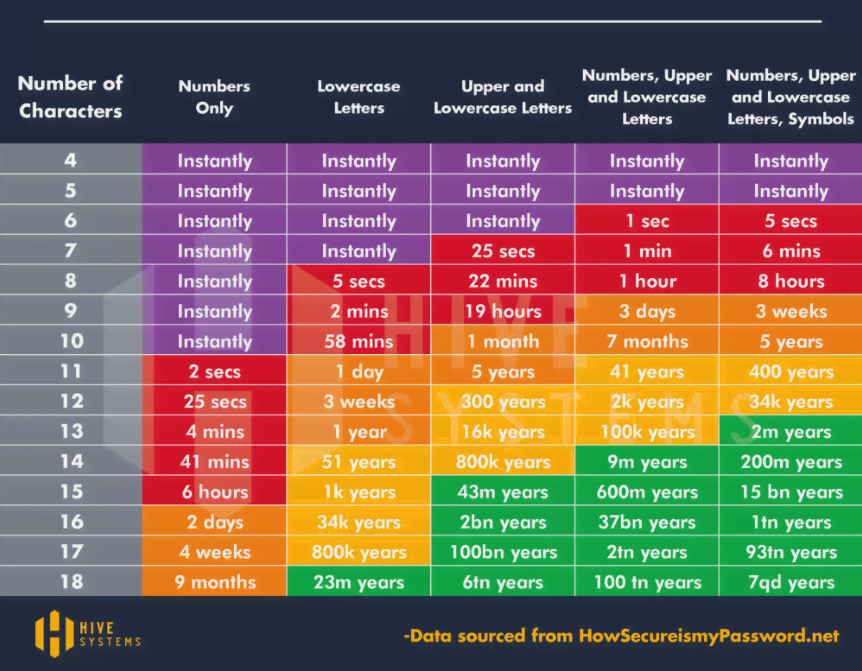

Não existe um número exato pré-definido e imutável de caracteres para comprimento mínimo de senhas. Entretanto, é importante esclarecer que quanto maior a quantidade de caracteres e a complexidade da senha, maior será o tempo necessário para que um atacante consiga quebrá-la, de acordo com a tabela abaixo criada pela Hive Systems:

De acordo com a Publicação Especial NIST 800-63B Seção 5.1.1.2 – Verificadores de segredos memorizados, o comprimento mínimo de senha básica é de 8 caracteres. Atualmente a maioria dos sistemas aceita essa quantidade, inclusive sistemas legados (mais antigos).

Hoje em dia, para o melhor gerenciamento de senhas dentro de uma organização a prática recomendada é a adoção de um gerenciador de senhas. Através destas ferramentas é possível criar senhas com maior comprimento e complexidade e armazená-las com total segurança. Assim, é consideravelmente aumentada a dificuldade de a senha ser roubada, descoberta ou quebrada.

Além disso, com o gerenciador de senhas é possível compartilhar senhas entre colaboradores de forma segura e gerenciável quando necessário, entre outras funções de igual importância realizadas por um gerenciador de senhas.

De modo geral, as práticas recomendadas para o comprimento de senhas, os usuários finais devem se esforçar para:

- Criar senhas com no mínimo 8 caracteres em plataformas com restrições de comprimento, especialmente comprimentos máximos, como plataformas legadas.

- Criar senhas entre 15 a 20 caracteres utilizando a complexidade de senha auto imposta quando as senhas forem criadas por humanos.

- Criar senhas de no mínimo 20 caracteres quando um gerenciador de senhas estiver sendo utilizado.

Políticas de Senhas e Diretrizes de Senhas NIST

As Políticas de Senhas é que vão ditar como o gerenciamento de senhas será realizado dentro das Empresas pelos usuários. Portanto, é muito importante conhecer as Diretrizes de Identidade Digital SP800-63 do NIST.

As políticas internas devem seguir as diretrizes de senhas NIST sempre que possível, garantindo assim o uso de melhores e mais modernas práticas no gerenciamento de senhas.

De modo geral, as recomendações de políticas são:

Utilize as políticas padrão da sua plataforma

Caso utilize as ferramentas da Microsoft (Windows, Microsoft 365, etc) ou Google, confie nas política de senhas oferecidas. Estas políticas foram testadas e ajustadas ao longo de vários anos e são consideradas seguras pois atendem aos requisitos e normas internacionais de segurança.

Reduza as configurações de complexidade, aumentando a quantidade de caracteres necessários para a criação de senhas

No caso das senhas criadas para humanos, utilizar três dos quatro requisitos de segurança – maiúsculas, minúsculas, números e símbolos – e no mínimo 15 caracteres, ampliam de forma significativa a segurança das senhas.

Já para senhas criadas por gerenciadores de senhas, o ideal é utilizar pelo menos 20 caracteres associadas aos quatro requisitos de segurança de senha.

Remova as datas de expiração de senhas

Ao invés de ter senhas que expiram periodicamente, forçando usuários a criarem senhas de fácil dedução, o ideal é ter mecanismos de criação e revisão de senhas. Caso estes mecanismos atendam às regras de comprimento, complexidade e validação de comprometimento ou facilidade de dedução da senha, eles garantem que as senhas dos usuários sejam efetivamente seguras.

Além das já citadas Diretrizes de Identidade Digital SP800-63 de NIST, existe também a Cartilha do CERT.br, órgão brasileiro de Estudos, Resposta e Tratamento de Incidentes de Segurança no Brasil. Já falamos a respeito das recomendações do CERT.br neste outro post aqui.

c. Recomendar estratégias de automação de requisitos de senhas

Conforme citado no item acima, para a definição de políticas de senhas são recomendadas as Diretrizes de Identidade Digital SP800-63 de NIST.

Utilize ferramenta de senhas do tipo IAM* / IGA* segura, centralizada e acessível em nuvem e que seja capaz de gerir um ambiente heterogêneo, misto local e em nuvem, podendo ser múltiplos fornecedores de nuvem.

* IGA: sigla para Identity Governance & Administration, ou Governança de Identidade & Administração

* IAM: sigla para Identity and Access Management, ou Gerenciamento de Identidade e Acesso

Utilize uma ferramenta de gerenciamento de senhas que permita:

- Criar políticas de geração senhas seguras, com comprimento mínimo de 20 caracteres ou superior, com nível de complexidade adequado (maiúsculas, minúsculas, números e símbolos) e que não esteja comprometida ou seja insegura por fácil dedução;

- Armazenar senhas com segurança, garantindo acesso apenas ao seu titular em qualquer dispositivo;

- Realizar uma varredura para detectar senhas comprometidas ou inseguras dos usuários para implementar ações corretivas, como troca forçada de senha com aumento do comprimento).

Caso sua Empresa tenha interesse em saber mais sobre Gerenciamento ou esteja em busca de uma solução para aumentar o nível de segurança da gestão interna de senhas, entre em contato conosco através do formulário abaixo!

Deixe um comentário