Diferenças entre Privacidade, Proteção de Dados e Segurança da Informação

Pode parecer apenas uma questão de gramática mas… Afinal, quais são as diferenças entre Privacidade, Proteção de Dados e Segurança da Informação? As diferenças são muitas, e não estão apenas no significado das palavras, mas também nas diferentes abordagens e setores que cada uma das áreas envolve.

Em um contexto de aumento exponencial de ataques envolvendo dados no Brasil e no mundo, muito se fala sobre Privacidade, Proteção de Dados e Segurança da Informação após a LGPD (Lei Geral de Proteção de Dados) entrar em vigor. Por isso, neste post vamos aprofundar estes temas para entendermos melhor sobre o que se refere cada um destes conceitos.

Mas afinal, o que é Privacidade?

A Privacidade é o direito de um indivíduo estar livre de atenção não solicitada.

Pode ser também entendida como a vontade de controlar a exposição e a disponibilidade de informações acerca de si mesmo, o que é chamado de regulação dos limites. A quantidade de controle que um indivíduo exerce sobre a entrada e saída de informações sobre si mesmo e a quantidade de contato que se tem com outras pessoas e empresas.

Esse processo tem implicações diretas no tipo de relação que o indivíduo exerce com e sobre outras pessoas e empresas em sua vida.

De acordo com a Ann Cavoukian, ex-Comissária de Informações e Privacidade de Ontário, Canadá, e criadora dos conceitos Privacy By Design e Privacy By Default:

“A privacidade forma a base de nossa liberdade. Você tem que ter momentos privados, para reflexão, intimidade e solidão”.

Gestão de Privacidade

A Gestão de Privacidade é considerada um conjunto de ferramentas, processos e técnicas utilizadas para a avaliação e controle da privacidade e proteção de Dados Pessoais e Sensíveis em uma empresa.

É esperado das empresas que armazenam e compartilham dados pessoais que tenham o mínimo de controle sobre a manipulação desses dados. Esse cuidado pode evitar o vazamento de informações e deve mirar a preservação da privacidade dos usuários. A gestão de privacidade busca atuar sobre como a informação é coletada, compartilhada, utilizada e descartada dentro de uma organização.

Para que uma empresa realize uma boa Gestão da Privacidade, é de fundamental importância que conheça os dados pessoais que possui e gerencie o ciclo de vida desses dados dentro do negócio; Este gerenciamento vai desde a coleta dos dados, passando por todas as fases de tratamento de dados realizado dentro do negócio, até o descarte dos dados. (E sim, os dados devem ser descartados quando a finalidade for atingida e/ou quando não há base legal para a manutenção dos dados dentro da empresa).

E Proteção de Dados, o que significa?

Sabendo que a Privacidade é o direito de ser protegido de uma interferência em assuntos pessoais, a Proteção de Dados representa o modo para implementar essa proteção.

Para que as empresas possam de fato exercer o direito à Privacidade para os Titulares de Dados é necessário um conjunto de regras e regulamentos sobre o tratamento de dados pessoais, como é o caso da LGPD (Lei Geral de Proteção de Dados Pessoais) e GDPR (Regulamento Geral sobre a Proteção de Dados da Europa).

Este conjunto de regras permite que Titulares de Dados decidam de forma autônoma sobre a utilização que poderá ser feita de seus dados pessoais, garantindo o seu direito à Privacidade.

Por outro lado, para que as empresas garantam a proteção dos dados pessoais e sensíveis que possuem, elas precisam adotar um conjunto de processos e ferramentas que visam garantir a proteção dessas informações contra ameaças externas e externas. Além disso, precisam atender aos titulares de dados para que os mesmos possam ser atendidos em seus direitos estabelecidos no art. 18 da LGPD e ter registros que comprovem todas as ações que envolvam dados pessoais para uma eventual auditoria, fiscalização da ANPD (Autoridade Nacional de Proteção de Dados) ou até mesmo em processos judiciais.

E como a Segurança da Informação se insere nesse contexto?

A Segurança da Informação é um assunto bastante amplo. Não trata apenas de dados pessoais e sensíveis, mas sim da segurança de toda a informação do negócio. A segurança da informação tem como responsabilidade proteger o negócio contra riscos e incidentes como vazamento de dados, ataques cibernéticos e indisponibilidade.

Para que uma empresa realize a gestão da Segurança da informação é necessário criar um Sistema de Gestão da Segurança da Informação (SGSI), que define uma estrutura para que as informações de uma empresa sejam protegidas. Isso inclui uma série de processos, controles, políticas e estratégias para realizar o monitoramento, analisar e definir ações necessárias para estabelecer a segurança da informação dentro do negócio.

Para que uma empresa crie um SGSI consistente, é de fundamental importância que utilize a estrutura indicada pelas normas ISO 27001 e ISO 27002. Não estou falando aqui em certificar a empresa em normas ISO, mas sim utilizar a estrutura validada e testada da norma ISO como modelo para que a empresa crie seu próprio SGSI. Afinal, sabemos que são poucas as empresas que precisam e conseguem se certificar em uma norma ISO.

Além das normas ISO referidas acima, temos também o NIST Cibersecurity Framework e CIS Controls V18 que auxiliam a empresa na gestão da Segurança da Informação, uma vez que esses frameworks trazem recomendações complementares à ISO 27001.

Como a Rastek implementa um Sistema de Gestão da Segurança da Informação

Na Rastek Soluções, dentro de um projeto de adequação à LGPD e na criação de um SGSI para um cliente, utilizamos essas três fontes de conhecimento para criar processos e definir as ferramentas necessárias para que a organização tenha a segurança necessária para garantir as informações que possui.

A Segurança da Informação é um processo contínuo, não é apenas um projeto onde contratamos ferramentas e as implantamos dentro de um negócio. É necessário a manutenção constante e aprimoramento das práticas realizadas para garantir a segurança da informação, tendo em vista a evolução constante das ameaças que existem e que podem impactar diretamente uma empresa.

Para que uma empresa tenha sucesso na segurança da informação, é importante utilizar o conceito de segurança em profundidade em sua estratégia, sobre o qual já falamos neste post aqui.

Para implementar essa estratégia, existem três fatores fundamentais: Pessoas, Processos e Tecnologia. O gráfico abaixo aponta o que acontece com as organizações que não equilibram estes três fatores:

Pessoas e Segurança da Informação

As pessoas podem ser consideradas como os principais atores da segurança da informação. Pessoas mal instruídas ou mal intencionadas podem causar prejuízos em diversos aspectos ao negócio.

É necessário que a empresa possua um programa de conscientização e treinamento em segurança da informação, apresente conceitos básicos para uma conduta segura, como saber identificar e-mails suspeitos, criar senhas fortes, navegação segura, entre diversos outros pontos.

Além disso, deve realizar treinamentos sobre boas práticas com as ferramentas e tecnologias utilizadas pela empresa de forma segura, apresentando os controles de segurança existentes na empresa e o papel do usuário como ator principal nesse contexto.

A empresa precisa possuir uma Política de Segurança da Informação e termos complementares, como forma de deixar claro aos colaboradores quais as suas responsabilidades e limitações. É necessário também que a empresa implemente controles no processo de contratação de pessoas e estabeleça contratos de trabalho com cláusulas de confidencialidade, trazendo assim mais segurança jurídica para a relação com o colaborador.

É também de extrema importância que a empresa adote ferramentas que permitam o controle e auditoria de acessos das pessoas aos sistemas e dados da empresa, para garantir a rastreabilidade e facilitar o monitoramento dos ambientes no que diz respeito as ações e modificações realizadas pelas pessoas.

Processos e Segurança da Informação

As organizações devem estabelecer processos e procedimentos bem definidos para que possam nortear a Governança da Segurança da Informação de forma clara para toda a empresa.

Existem diversos processos que estão descritos na ISO 27001 que apoiam a gestão da segurança da informação do negócio, garantindo assim um padrão de segurança baseado em melhores práticas do mercado.

Além da ISO, cada empresa deverá adotar ou criar os processos necessários para apoiar as ações de segurança da informação de acordo com seu modelo de operação.

Tecnologia e Segurança da Informação

A tecnologia certamente é um grande aliado da segurança da informação. Ela deve estar em constante evolução para responder as mudanças do complexo ambiente de tecnologia em que as empresas estão inseridas.

Muitos investimentos são necessários em tecnologia para promover a segurança. Porém, conforme vimos no gráfico acima, se não houver processos consistentes e pessoas preparadas, a tecnologia não alcançará o resultado esperado pelo negócio.

Este tripé Pessoas – Processos – Tecnologia precisa estar em equilíbrio para que a engrenagem da segurança funcione de forma adequada.

Privacidade, Proteção de Dados e Segurança da Informação: áreas correlatas

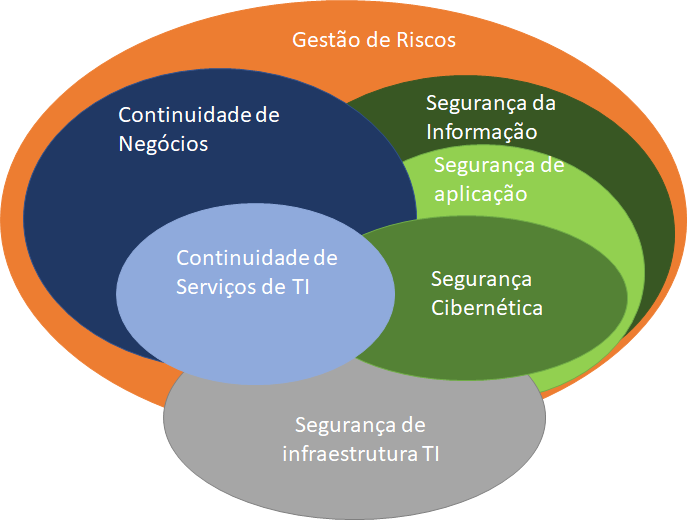

Ao avaliarmos mais de perto o assunto, verificamos que existem diversos temas que estão relacionado e fazem parte desse ecossistema envolvendo os dados de uma empresa. Privacidade, Proteção de Dados, Segurança da Informação, Segurança da Infraestrutura, Segurança Cibernética, Continuidade dos Negócios, Continuidade dos Serviços de TI e Gerenciamento de riscos estão inseridas neste contexto.

Neste post o objetivo é apresentar de forma um pouco mais detalhada as diferenças e similaridades entre conceitos e como as empresas devem tratá-los para garantir a segurança e inviolabilidade dos dados que possuem.

Portanto, além dos conceitos apresentados acima sobre Privacidade, Proteção de Dados e Segurança da Informação, preparei abaixo um resumo de outros conceitos que também fazem parte deste ecossistema de dados.

Inicialmente, é importante entender qual a relação entre os temas e áreas que envolvem a segurança da informação.

A figura abaixo apresenta a relação entre elas de forma visual:

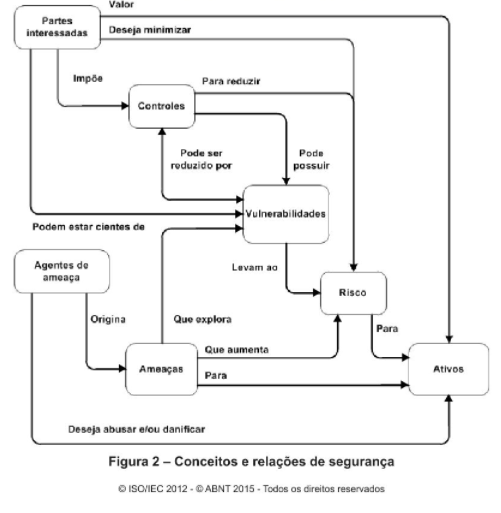

A figura abaixo foi extraída da ISO 27032. Apresenta conceitos como Vulnerabilidades, Risco, Ameaças, Ativos e outros, bem como as relações de segurança desses conceitos com as partes interessadas:

Segurança Cibernética

O espaço cibernético é um ambiente altamente complexo que envolve pessoas, softwares, serviços na internet, infraestrutura de TI, redes conectadas e distribuídas mundialmente e pode trazer muitos riscos para uma empresa.

Existem diversas questões de segurança neste ambiente cibernético que não estão abrangidas na segurança da informação, segurança de redes ou segurança da internet. E a falha de comunicação entre empresas e provedores no Espaço Cibernético – onde existem dispositivos e redes conectadas que suportam o espaço cibernético e que cada organização possui seus interesses comerciais, operacionais e regulamentares – tornou o espaço cibernético um lugar fragmentado e que precisa de de cuidados específicos.

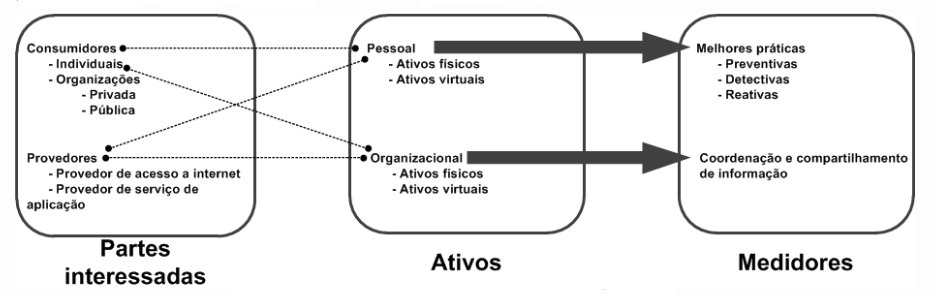

Assim, a norma ISO 27032 busca apresentar as diretrizes para melhorar o estado de Segurança Cibernética, e que pode ser usado como orientação para abordar as questões comuns de Segurança Cibernética para todos os consumidores que utilizam os serviços presentes no espaço cibernético.

Para enfrentar os riscos de segurança neste ambiente, é importante criar uma combinação de múltiplas estratégias, tendo em vista as partes interessadas, os ativos envolvidos e as necessidades específicas de cada negócio.

Abaixo uma imagem que representa as partes interessadas e uma visão geral da abordagem sugerida pela ISO 27032:

Os quatro tipos de Segurança Cibernética

Existem quatro tipos de Segurança Cibernética, diferenciadas pelo foco de atuação de cada uma dentro do contexto da segurança:

Segurança Defensiva:

O foco da segurança defensiva é proteger o ambiente, utilizando tecnologias e processos que reduzam a possibilidade de um ataque de qualquer natureza obter êxito.

Segurança Ofensiva:

O foco da segurança ofensiva é testar o ambiente, utilizando as mesmas técnicas de atacantes que tentam diariamente invadir as organizações no mundo todo.

Segurança Forense:

O foco da segurança forense é investigar um incidente, utilizando técnicas de coleta, recuperação e análise de evidências digitais para entender como ocorreu um ataque. Visa também apoiar na construção de evidências digitais de forma preventiva.

Segurança Avaliatória:

O foco da segurança avaliatória é auditar o ambiente, buscando verificar a funcionalidade de sistemas e identificar vulnerabilidades, instabilidades ou falhas que facilitem ou propiciem algum tipo de ataque que possa comprometer o ambiente.

Segurança de Infraestrutura de TI

A segurança da infraestrutura de TI (Ou simplesmente segurança de TI) é considerada de extrema importância para o ecossistema de segurança. Afinal, se a empresa não possui uma boa segurança em sua infraestrutura, mesmo que todas as demais camadas da segurança estejam adequadas, ela estará sujeita a vulnerabilidades importantes e que poderão causar muitos prejuízos como perdas financeiras, abalos na imagem da organização perante o mercado, perda de espaço para concorrência, prejuízos devido a riscos internos relacionados a pessoas, dentre tantos outros.

Já falamos aqui no blog da Rastek sobre segurança de TI em diversas oportunidades, mas destaco estes dois posts:

- Segurança da Informação: Como está a segurança de TI da sua empresa?

- Estratégia de Segurança da Informação para LGPD

Não vou aprofundar os detalhes pois este é um tema bastante extenso mas, resumidamente, a área de segurança da infraestrutura de TI é responsável pelos seguintes processos e ferramentas:

- Controle de identidades e acesso,

- Hardware hardening,

- Resposta de incidentes,

- Gestão de recursos como Firewall, Antivírus, IDS/IPS, EDR, DLP,

- Segurança de Sistemas,

- Segurança de rede,

- Backup e Recuperação de Desastres,

- Gerenciamento e Monitoramento de ativos (hardware, software, serviços, usuários)

- E outros.

Continuidade dos Negócios

O tema continuidade de negócios ainda é algo pouco explorado pelas empresas de pequeno e médio porte, e muitas sofrem quando se deparam com eventos que impedem ou dificultam a continuidade do negócio.

A Continuidade de Negócios trata dos requisitos para implementar, manter e melhorar um sistema de gestão para proteger-se, reduzir a probabilidade de ocorrência, preparar-se, responder rapidamente e recuperar-se de disrupções quando estas ocorrerem.

Assim como a segurança, a Continuidade dos Negócios possui uma norma ISO própria, a ISO 22301, que especifica a estrutura e requisitos para a implementação de um sistema de gestão de continuidade de negócios (SGCN). Um SGCN desenvolve a continuidade de negócios apropriada para a quantidade e tipo de impacto que a organização pode ou não aceitar após um evento disruptivo.

Por isso, é muito importante que a empresa tenha a consciência que a Gestão da Continuidade do Negócio é uma tarefa da organização – e não apenas da TI – e que deve ser de interesse da alta administração da empresa.

Garantir a manutenção das operações em caso de qualquer tipo de adversidade é algo imprescindível para a continuidade dos negócios, e o tema deve receber a devida importância e atenção dentro da empresa.

Continuidade dos Serviços de TI

Muito se confunde a Continuidade do Negócio com a Continuidade dos Serviços de TI. Algumas empresas acreditam, inclusive, que a continuidade de negócios é uma responsabilidade única da área da TI.

No entanto, a TI é responsável apenas pela recuperação dos serviços e sistemas de TI, e este é apenas um dos aspectos da recuperação do negócio. Ela é apenas um dos requisitos de recursos que consta no item 8.3.4 da norma ISO 22301.

Portanto, além da TI, é necessário que a organização esteja preparada para lidar com eventos adversos com todos os seus recursos e setores, como: Pessoas, Informações e Dados, Infraestrutura Física, Equipamentos e Consumíveis, Transporte e Logística, Finanças, Parceiros e fornecedores, entre outros recursos que poderão ser necessários de acordo com cada modelo de organização.

Dessa forma podemos afirmar que a Continuidade dos Serviços de TI é um dos recursos necessários para a Gestão da Continuidade do Negócio, sempre lembrando que a gestão da continuidade é de responsabilidade da alta administração.

Gestão de Riscos

A gestão de riscos é um conceito mais amplo, e envolve todas as áreas anteriormente citadas e ainda outras mais.

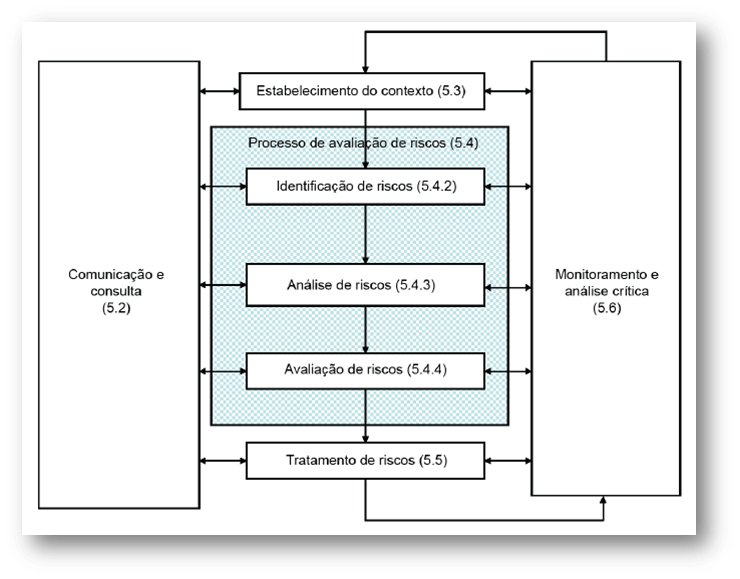

As organizações utilizam vários métodos para gerenciamento riscos, buscando identificá-los, compreendê-los, analisá-los, tratá-los e monitorá-los, reduzindo assim o risco da incidência de eventos que possam causar a disrupção do negócio e preparando-se para responder a eventos que possam gerar tal disrupção.

A norma ISO 31000 trata especificamente do tema gestão de risco, e o gráfico abaixo traz um fluxo genérico para a gestão de riscos apresentado nesta norma ISO:

Existe também a ISO 27005 que trata especificamente da gestão de risco no contexto da Segurança da Informação, que possui um fluxo similar ao processo de avaliação de risco acima apresentado, mas com questões mais específicas relacionadas com a segurança da informação.

Privacidade, Proteção de Dados e Segurança da Informação: Resumo

O universo que envolve a Privacidade, Proteção de Dados e Segurança da Informação é bastante amplo e possui diversas áreas importantes e que devem ser tratadas de forma individualizada devido à sua importância, especificidade e complexidade.

A Privacidade tem a ver com o direito dos cidadãos de não receberem atenção não solicitada, assim como seu direito a momentos privados, de reflexão e solidão.

A Proteção de Dados se refere ao conjunto de regras e mecanismos adotados pelas empresas para garantir o direito à privacidade de seus Titulares de Dados.

E a Segurança da Informação envolve uma série de planejamentos e ações concretas visando a segurança de todas as informações do negócio em diversos contextos que não se resumem apenas a dados pessoais e sensíveis.

Conte conosco

A Rastek Soluções em TI é especializada em Gestão de TI para empresas e Adequação à LGPD. Portanto, se a sua empresa precisa de apoio na gestão de privacidade, proteção de dados e segurança da informação, basta preencher o formulário abaixo e aguardar o contato de nossa equipe!

Leia também:

Deixe um comentário